@ducnt_ 님을 차단했습니다

정말로 이 트윗을 보시겠어요? 트윗을 봐도 @ducnt_ 님의 차단을 해제하지 않습니다

-

메인 트윗

I really happy to share an article that bypass Akamai web application firewall and exploit a SQL Injection vulnerability. Hope this article will help someone in the same situation :).

#bugbountytips#bypass#bounty https://hackemall.live/index.php/2020/03/31/akamai-web-application-firewall-bypass-journey-exploiting-google-bigquery-sql-injection-vulnerability/ …이 스레드 보기감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

No Thanks , We need Bounties only

#hackerone#bugcrowd#bugbouunty@Hacker0x01@Bugcrowd#bugbountymemespic.twitter.com/5bOuogqGqD 감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

The

@Firefox fuzzing team has been developing a new fuzzer to help identify security vulnerabilities in the implementation of WebAPIs in Firefox. This fuzzer, which we’re calling Domino, leverages the WebAPIs’ own WebIDL definitions as a fuzzing grammar.https://hacks.mozilla.org/2020/04/fuzzing-with-webidl/ …이 스레드 보기감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

Detailing CVE-2020-0932 - a now patched RCE bug in

#Microsoft#SharePoint reported to us by an anonymous researcher. The blog lays out how code exec is possible using TypeConverters and provides video demonstration and PoC. Read the post athttps://bit.ly/3cVGRt1감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

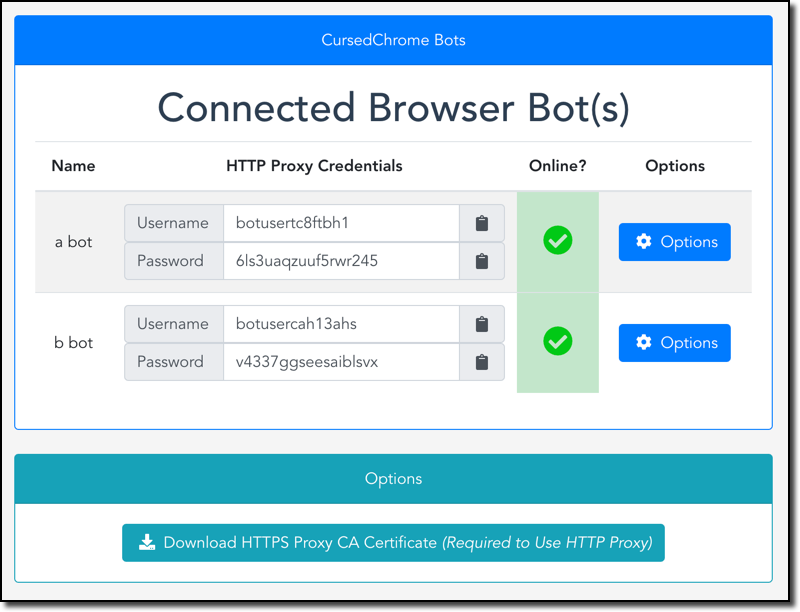

Releasing another side-project: CursedChrome. A Chrome-extension implant that turns victim Chrome browsers into HTTP proxies. Using these proxies you can browse the web authenticated as your victims for all of their websites. Setup takes only 5-10 mins

https://github.com/mandatoryprogrammer/CursedChrome …pic.twitter.com/Y8VRAEXon0

https://github.com/mandatoryprogrammer/CursedChrome …pic.twitter.com/Y8VRAEXon0

이 스레드 보기감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소

이 스레드 보기감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

We’ve just published SitRep, our host triage tool developed by

@two06. It brings extensibility and OpSec considerations to the triage process: https://github.com/mdsecactivebreach/sitrep/blob/master/README.md …pic.twitter.com/krIQEwTQWx 감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

Check out my write-up about an account takeover vulnerability I found in Microsoft Teams. By sending a GIF, you could get access to the user's data and "ultimately take over an organization's entire roster of Teams accounts". https://www.cyberark.com/threat-research-blog/beware-of-the-gif-account-takeover-vulnerability-in-microsoft-teams/ …pic.twitter.com/2xGLuzwygK

이 스레드 보기감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

Exploit Proof-of-Concept for CVE-2020-12138, Privilege Escalation in ATI Technologies Inc. driver 'atillk64.sys'. Thanks to all those cited for helping me along the way.https://h0mbre.github.io/atillk64_exploit/# …

이 스레드 보기감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

#DNS support added and pushed to#nuclei master, go and automate all the takeovers and DNS related detections and vulnerabilities. We also updated guide document with DNS request template information https://github.com/projectdiscovery/nuclei-templates/blob/master/GUIDE.md#dns-requests …#bugbounty#dns#security#pentestpic.twitter.com/fogdF2nD9R 감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

Slides for "Attacking Secondary Contexts in Web Applications" -https://docs.google.com/presentation/d/1N9Ygrpg0Z-1GFDhLMiG3jJV6B_yGqBk8tuRWO1ZicV8/edit?usp=sharing …

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

http://ysoserial.net v1.33 released with a ton of new features. Thanks to

@irsdl for the great PRs! You can see whats new here https://www.mdsec.co.uk/2020/04/introducing-ysoserial-net-april-2020-improvements/ …감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

New blog post: CVE-2020-0022 an Android 8.0-9.0 Bluetooth Zero-Click RCE – BlueFraghttps://insinuator.net/2020/04/cve-2020-0022-an-android-8-0-9-0-bluetooth-zero-click-rce-bluefrag/ …

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

In his first

@MDSecLabs blog post,@jfmeee explains how to abuse@firefox in enterprise environments https://www.mdsec.co.uk/2020/04/abusing-firefox-in-enterprise-environments/ …pic.twitter.com/wxKSfIHEHi 감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

CVE-2020-7066 is a pretty neat SSRF vector in PHP; URL parsing differences strike yet again.pic.twitter.com/Gj28eSkC4e

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

My writeup for the haproxy http2 bug (CVE-2020-11100) is now public: https://bugs.chromium.org/p/project-zero/issues/detail?id=2023 …. Includes a PoC exploit to demonstrate RCE against Ubuntu 19.10.

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소

-

Nguyen The Duc 님이 리트윗했습니다

This is a simple story about how to control back to web app from SQL with http://ASP.NET SessionState deserialization (article only in Traditional Chinese)https://cyku.tw/from-sql-to-rce-exploit-aspnet-app-with-sessionstate/ …

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

It's here! Details on how we achieved

#SMBGhost RCE are available. Enjoy! "I'll ask your body": SMBGhost pre-auth RCE abusing Direct Memory Access structs by (@hugeh0ge)https://ricercasecurity.blogspot.com/2020/04/ill-ask-your-body-smbghost-pre-auth-rce.html …감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소

-

Nguyen The Duc 님이 리트윗했습니다

New write up - "Abusing HTTP Path Normalization and Cache Poisoning to steal Rocket League accounts" https://samcurry.net/abusing-http-path-normalization-and-cache-poisoning-to-steal-rocket-league-accounts/ …pic.twitter.com/n5dl0fmpqK

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소 -

Nguyen The Duc 님이 리트윗했습니다

POC: http://localhost:8000/test/?q=20) = 1 OR (select utl_inaddr.get_host_name((SELECT version FROM v%24instance)) from dual) is null%20 OR (1%2B1 analysis: https://xz.aliyun.com/t/7403 https://twitter.com/chybeta/status/1235176376321183744 …pic.twitter.com/D5mZPu6qtR

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소

감사합니다. 보내주신 피드백은 타임라인을 개선하는 데 사용됩니다. 취소취소

로딩하는데 시간이 지연되고 있습니다.

트위터의 트래픽이 폭주했거나 일시적인 문제가 발생했을 수 있습니다. 다시 시도하거나 트위터 상태 페이지를 방문하여 자세한 내용을 확인해 보세요.

| Security Researcher | Sr. Security Engineer | CTF player

| Security Researcher | Sr. Security Engineer | CTF player