Твиты

- Твиты, текущая страница.

- Твиты и ответы

- Медиа

Вы внесли @ducnt_ в черный список

Вы уверены, что хотите видеть эти твиты? Если вы просто просмотрите твиты, @ducnt_ по-прежнему останется в черном списке.

-

Закрепленный твит

I really happy to share an article that bypass Akamai web application firewall and exploit a SQL Injection vulnerability. Hope this article will help someone in the same situation :).

#bugbountytips#bypass#bounty https://hackemall.live/index.php/2020/03/31/akamai-web-application-firewall-bypass-journey-exploiting-google-bigquery-sql-injection-vulnerability/ …Показать эту веткуСпасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить

-

Nguyen The Duc ретвитнул(а)

Cross origin access with exception object + full exploit (reward: $25633) https://crbug.com/453937

Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

Last month, I found a DOM XSS that led to RCE in

@moodle. Here is the write-up: https://cube01.io/blog/Moodle-DOM-Stored-XSS-to-RCE.html … Most of the credit goes to@SecurityMBpic.twitter.com/LKboLLVs0C Показать эту веткуСпасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить

Показать эту веткуСпасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

An impossible lab has been solved! Congratulations to

@wcbowling who solved the attribute context arbitrary code lab. With the following solution: ?a=`+alert(document.domain);//&x=%22oncut=%22eval(%27`%27%2bURL)' the length limit has now been reduced to 20.Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

Abusing Microsoft Outlook 365 to Capture NTLMhttps://www.hackingarticles.in/abusing-microsoft-outlook-365-to-capture-ntlm/ …

Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

SSRF + CRLF + HTTP Pipeline + Docker API = RCE… How dangerous is Request Splitting, a vulnerability in Golang or how we found the RCE in Portainer and hacked Uberhttps://link.medium.com/dSWQ6ewPL6

Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

Thanks Safari :D XSS via hash is back!! https://twitter.com/PortSwiggerRes/status/1263853351172804612 …pic.twitter.com/GqsRsrXJkr

Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить

Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить

-

Nguyen The Duc ретвитнул(а)

CVE-2020-9484 Tomcat RCE漏洞分析 https://mp.weixin.qq.com/s/OGdHSwqydiDqe-BUkheTGg …

Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

Here is a write-up of a very interesting RCE bug I found on Google Cloud Deployment Manager for the

@GoogleVRP: https://www.ezequiel.tech/2020/05/rce-in-cloud-dm.html …Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

Aerial ‘smoke screen’ used to protect ships in battle in the 20th century.pic.twitter.com/6ZlpL57iH8

Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

I blogged about some interesting behavior which lead to an internal auth bypass. Smuggling HTTP headers through reverse proxies: https://telekomsecurity.github.io/2020/05/smuggling-http-headers-through-reverse-proxies.html …

Показать эту веткуСпасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

Increasing disk and memory size make Integer Overflow great again

https://twitter.com/julianor/status/1262806932198432768 …Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить

https://twitter.com/julianor/status/1262806932198432768 …Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

Text fragments will soon be available in Chromium land. You can then use `#:~:text=` to highlight certain text.

Chrome status: https://chromestatus.com/feature/4733392803332096 …

Chrome status: https://chromestatus.com/feature/4733392803332096 …

Spec: https://wicg.github.io/ScrollToTextFragment/ …

Spec: https://wicg.github.io/ScrollToTextFragment/ …

#devsheets Video alt: Usage of text fragments to highlight text on wikipediapic.twitter.com/W5tUYZk8NYПоказать эту веткуСпасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

Google open sourced their fuzzing dictionaries!

https://github.com/google/fuzzing/tree/master/dictionaries …Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить

Google open sourced their fuzzing dictionaries!

https://github.com/google/fuzzing/tree/master/dictionaries …Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

DEFCON web solution (except grad school)https://gist.github.com/stypr/369141278c186b9cffbeec68fe1b5d2e …

Показать эту веткуСпасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

I made a tool to generate Sec/Dictionary files for content discovery by scrapping GitHub for File/Folder Names and GET/POST & HTTP from PHP files. So far its examined 5,256,950 files from 39069 repositories, check the results https://github.com/adamtlangley/gitscraper …

#BugBounty#bugbountytipsПоказать эту веткуСпасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)

One more to the pocket : CVE-2020-0901 - TALOS-2020-1015 Microsoft Office Excel s_Schema Code Execution Vulnerability https://talosintelligence.com/vulnerability_reports/TALOS-2020-1015 …

Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить -

Nguyen The Duc ретвитнул(а)Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить

-

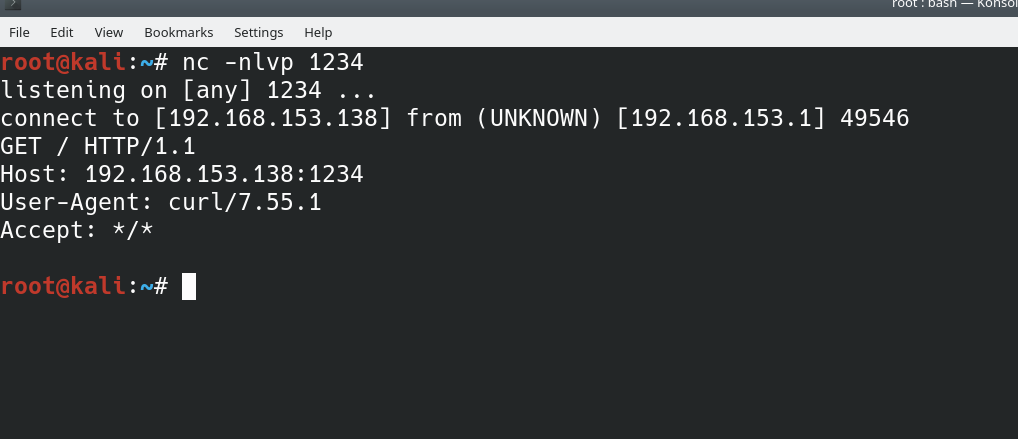

I and my teammate really happy to share our latest research / doing bug bounty about WAF exploit / bypass. This is a popular WAF application from a vendor in Vietnam, hope you like it

.

.

#bugbountytip#bypass#waf#pentest https://hackemall.live/index.php/2020/05/12/web-application-firewall-exploit-if-you-cannot-protect-yourself-who-can-you-protect/ …pic.twitter.com/sUjnHgjme9 Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить

Спасибо. Твиттер использует эту информацию, чтобы сделать вашу ленту лучше. ОтменитьОтменить

Загрузка может занять некоторое время.

Вероятно, серверы Твиттера перегружены или в их работе произошел кратковременный сбой. Повторите попытку или посетите страницу Статус Твиттера, чтобы узнать более подробную информацию.

| Security Researcher | Sr. Security Engineer | CTF player

| Security Researcher | Sr. Security Engineer | CTF player